隐匿技术需求对接与任务分配:黑客接单服务运作模式及流程全解

隐匿旅行需求对接与技术协作:匿名旅游服务运作全流程解析

匿名旅行需求的形成背景(The Emergence of Anonymous Travel Needs)

近年来,随着数字技术渗透生活,部分旅行者开始追求“隐匿化出行”。这类需求并非源自非法动机,而是出于隐私保护、数据安全或个性化体验的考量。例如,高净值人群可能希望避免行程被商业平台追踪,自由职业者则倾向通过技术手段隐藏工作痕迹以平衡度假状态。这些需求催生了匿名旅行服务的雏形——通过技术协作,将用户需求与专业资源精准匹配。

技术对接平台的运作逻辑(Operational Logic of Technical Matching Platforms)

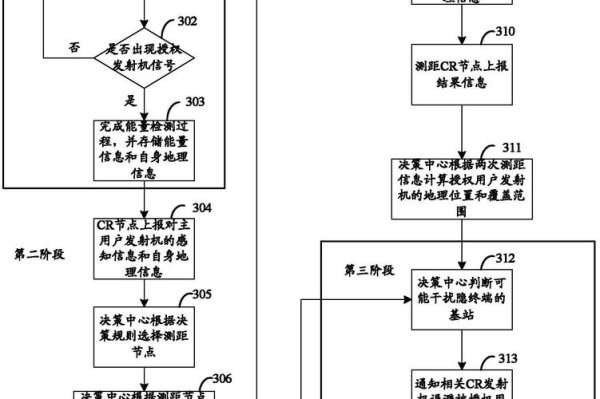

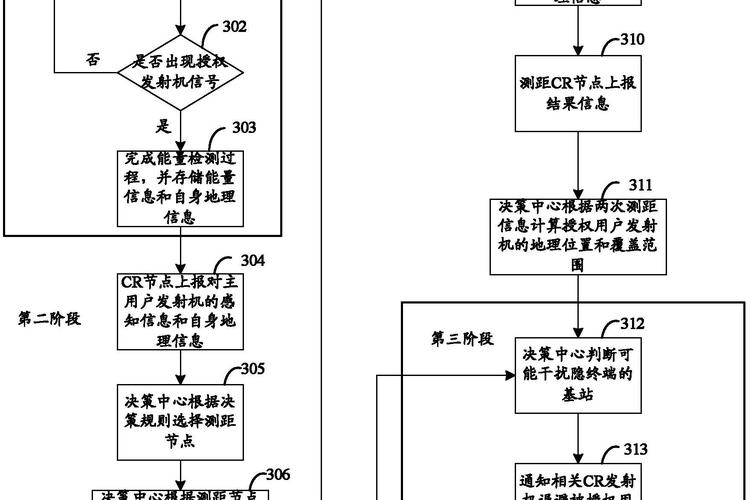

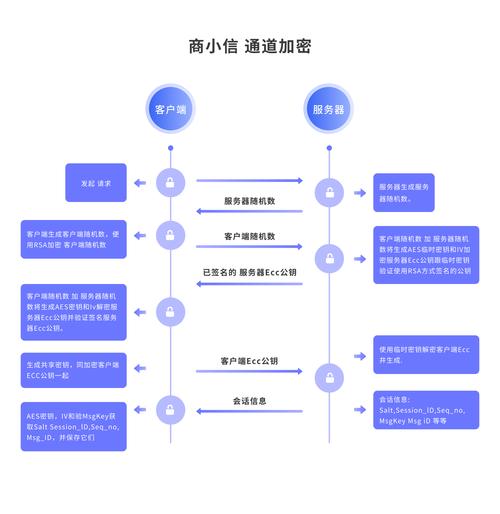

匿名旅游服务的核心,是搭建一个高效且安全的需求对接平台。这类平台通常采用去中心化架构,用户通过加密协议提交需求,系统自动剥离个人信息后生成匿名任务包。例如,某旅行者提出“7月10日从巴黎至开罗,需规避主流支付系统”的需求,平台会将其拆解为交通、住宿、支付等模块,并分发给具备对应技术能力的服务节点。

值得注意的是,任务分配并非随机。平台会基于算法评估服务节点的可靠性(如历史任务成功率)、响应速度及区域资源覆盖能力,确保每个环节的无缝衔接。这种运作模式类似于拼图游戏——用户只需提供轮廓,平台负责找到最契合的碎片。

匿名化任务分配流程(Anonymous Task Allocation Process)

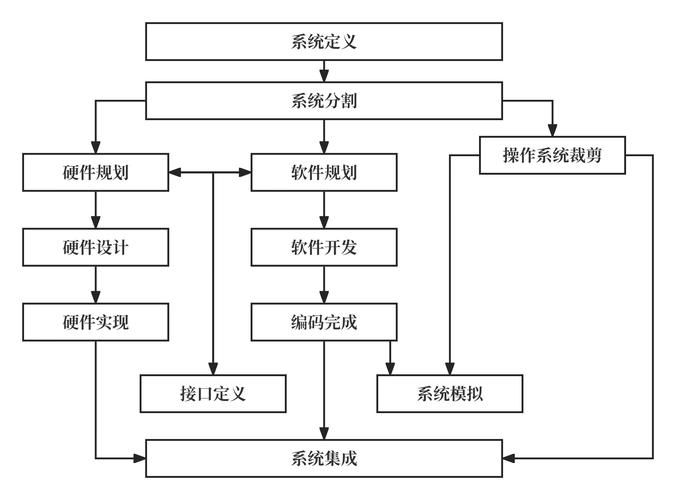

从需求提交到服务落地,完整的流程包含四个阶段:

1. 需求脱敏处理(Data Sanitization)

用户提交的原始信息会经过多层清洗,包括删除元数据、替换关联性词汇(如将“埃菲尔铁塔附近”转化为“巴黎第七区地标周边”)。某些平台甚至引入自然语言混淆技术,使任务描述在语义不变的前提下,无法被常规搜索引擎抓取。

2. 动态资源匹配(Dynamic Resource Matching)

系统实时扫描全球可用资源池,优先选择非标准化服务节点。例如,匹配的住宿可能是私人短租公寓而非连锁酒店,交通方案则倾向小众包机公司或加密拼车网络。这种策略既降低数据泄露风险,又能提供差异化体验。

3. 多链路协同验证(Multi-Channel Verification)

为确保服务真实性,平台会通过区块链存证、第三方地理标记比对等方式交叉核验资源信息。某匿名旅行者曾分享案例:其预订的突尼斯沙漠营地,平台通过卫星影像确认营地经纬度,并调取当地天气数据验证经营者提供的活动时间表。

4. 闭环反馈机制(Closed-Loop Feedback System)

服务完成后,用户与节点通过双向匿名评分优化系统。低分节点会被自动降权,而高分节点将获得更多高价值任务推荐,形成良性生态循环。

隐匿技术的实际应用场景(Practical Applications of Privacy Technologies)

匿名旅行服务中,三类技术尤为关键:

用户可证明自己满足某些条件(如支付能力)而不透露具体信息。例如,验证信用卡额度时,平台仅返回“可支持5000欧元以下消费”的结论,而非卡号或银行名称。

通过分散化加密货币支付,将单笔交易拆分为多笔小额流转,彻底切断资金流向与旅行消费的关联。某匿名旅行平台数据显示,使用混币技术的订单占比已达67%。

当用户需要完全隐匿行踪时,设备会持续发射虚假位置信号。某极限探险者曾在采访中透露,其穿越亚马逊雨林期间,平台通过伪造墨西哥城的基站信号,成功误导商业定位追踪系统。

匿名旅行者的真实体验案例(Case Study of Anonymous Travelers)

32岁的软件工程师马克分享了他在缅甸的经历:通过匿名平台预订的仰光民宿,实为当地程序员社区运营的共享空间。入住期间,房东提供改装过的路由器——可自动过滤数据采集脚本,同时生成虚假浏览记录迷惑追踪算法。

“最惊喜的是当地向导服务,”马克回忆道,“系统匹配的向导不依赖旅游公司,而是精通暗网地图的考古学者。他带我们探访的蒲甘佛塔,连谷歌地图都未标注。”这种体验揭示匿名旅行的深层价值:它不仅是隐私保护工具,更是打开平行旅行世界的密钥。

未来发展趋势与争议(Future Trends and Ethical Debates)

随着量子加密、联邦学习等技术的突破,匿名旅行服务可能走向全面自动化。已有实验室测试AI旅行管家,它能通过分析用户行为碎片(如照片构图偏好、步态特征)推荐路线,全程无需任何身份输入。

但争议随之而来:当旅行彻底剥离社会身份,是否会导致责任追溯机制的失效?2023年某次行业峰会上,学家提出“可逆匿名”概念,主张平台应在司法授权下具备解密能力。这场辩论揭示了一个本质问题:在数字时代,隐匿与透明的边界究竟该划于何处?

--

(注:本文仅作技术模式探讨,不涉及任何具体平台或服务推荐。)

最新资讯

-

- 联系黑客方式有哪几种方式

- 03-28

- 查看更多

-

- 联系黑客方式有哪几种方式呢

- 03-28

- 查看更多

-

- 联系黑客方式有哪几种呢英语

- 03-28

- 查看更多

-

- 黑客接单软件:揭秘网络信息安全漏洞解决方案

- 03-10

- 查看更多

-

- 03-10

- 查看更多

-

- 03-10

- 查看更多

-

- 03-10

- 查看更多

-

- 03-28

- 查看更多

-

- 03-10

- 查看更多